Preguntas Tema 3.

1- Investiga sobre

la finalidad y opciones de uso de la aplicación Windows

SteadyState. ¿Qué opciones de configuración segura facilita?

Windows SteadyState (anteriormente Shared Computer Toolkit ) es una herramienta desarrollada por Microsoft que ofrece a los administradores opciones para configurar equipos compartidos, como la protección del disco duro y gestión de usuarios avanzada.

Está diseñado principalmente para su uso en equipos compartidos por muchas personas.

SteadyState puede revertir un equipo a un estado previamente almacenada cada vez que se reinicia, o a petición del administrador.

Cuando la Protección de disco de Windows componente (WDP) de SteadyState está activada, los cambios en el disco duro son redirigidos a una memoria caché temporal. WDP ofrece tres modos de protección:

- El modo de descarte: La memoria caché se borra en cada reinicio, volviendo así el sistema a su estado anterior.

- Modo de persistir: Los cambios guardados en la memoria caché permanecen intactos en los reinicios. Un administrador puede optar más adelante para confirmar estos cambios. Por otra parte, en la fecha y hora especificadas, expira la memoria caché y su contenido se borra.

- El modo de entrega: El contenido de la memoria caché se escriben en el disco y llegar a ser permanente.Además, los nuevos cambios en el sistema ya no son redirigidos a la caché.SteadyState puede preparar entornos de usuario.

Las cuentas de usuario se pueden bloquear u obligados a cerrar la sesión después de ciertos intervalos. Una cuenta bloqueada utiliza una copia temporal del perfil de usuario durante la sesión del usuario. Cuando el usuario cierra la sesión, se elimina el perfil temporal. Esto asegura que cualquier cambio que el usuario hizo durante su sesión no son permanentes.

2. Investiga sobre

la finalidad y opciones de uso de la aplicación Keepass Password

Safe. ¿Qué opciones de configuración segura facilita? ¿Es

posible recordar las contraseñas de sitios web y acceder sin

teclearlas?

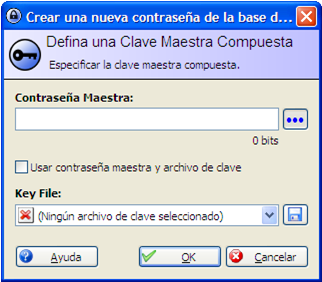

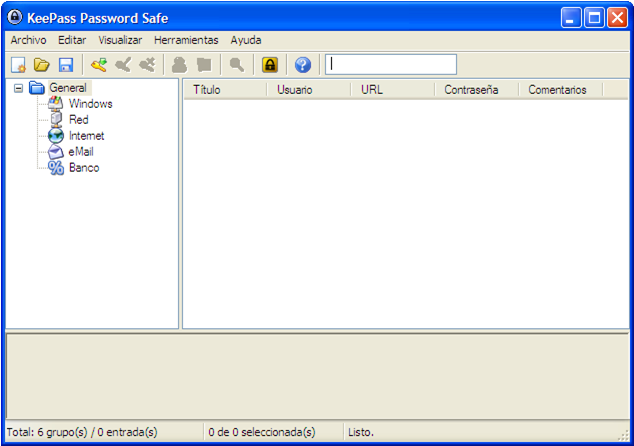

KeePass Password Safe es de código abierto , y de poco peso,utilidad de gestión de contraseñas principalmente para Microsoft Windows .

KeePass almacena los nombres de usuario, contraseñas y otros campos, incluyendo las notas de forma libre y los archivos adjuntos, en un cifrado de archivos.

KeePass es flexible y extensible, con muchas opciones de configuración y soporte para plugins.Tiene un generador de contraseñas y la función de sincronización, soporta la autenticación de dos factores, tiene un escritorio modo seguro.

-La gestión de contraseñas.Las contraseñas almacenadas por esta aplicación se pueden dividir en grupos manejables. Cada grupo puede tener un icono de identificación. Los grupos pueden dividirse a su vez en subgrupos en una organización en forma de árbol.

Además, KeePass hace un seguimiento del tiempo de creación, fecha de modificación, hora del último acceso, y el tiempo de expiración de cada contraseña almacenada. Se pueden adjuntar archivos y almacenan con un registro de su clave, se pueden introducir notas de texto con los detalles de la contraseña. Cada registro de contraseña también puede tener un icono asociado.

La lista de contraseñas se pueden exportar a varios formatos como TXT , HTML , XML y CSV .

La funcionalidad de tipo automático funciona con todas las ventanas, y por lo tanto con todos los navegadores. La extensión KeeForm permite a los usuarios abrir sitios web con Internet Explorer y Mozilla Firefox y rellene los datos de usuario de forma automática. Para Internet Explorer, también hay una barra de herramientas integrada disponible.

3- ¿Qué utilidad tienen las aplicaciones “congelador” del sistema operativo como DeepFreeze? Busca alguna otra aplicación disponible para Windows y otra para GNU/Linux: ¿Es posible instalar aplicaciones y guardar datos teniendo activa este tipo de aplicación? ¿Qué protección ofrecen?

Deep Freeze es un controlador del núcleo que protege la integridad del disco duro redirigiendo la información que se va a escribir en el disco duro o partición protegida, dejando la información original intacta. Las escrituras redirigidas desaparecen cuando el sistema es reiniciado, restaurando el equipo a su estado original. Esto permite a los usuarios realizar cambios originales en el equipo, por ejemplo para probar cambios potencialmente inestables o malignos, sabiendo que al reiniciar el sistema volverán a desaparecer.

Toolwiz Time FreezeToolwiz Time Freeze funciona de la misma manera que Deep freeze, nos permite realizar los cambios que queramos en el equipo, pero al reiniciar todo vuelve a estar como lo habíamos dejado. Esto significa que si nos ha entrado algún virus y el antivirus no lo ha detectado o no ha podido eliminarlo, bastará con reiniciar el ordenador y como si no hubiera pasado nada.

Es compatible con Windows XP, Windows Vista, Windows 7, Windows 8 y Windows 8.1 por lo que tenemos el parque infomatico cubierto, aunque este sea algo antiguo.

Nos permite proteger el programa mediante password para evitar que personal no autorizado pueda descongelarlo.

Tabla comparativa con deep freeze

[G]OFRIS

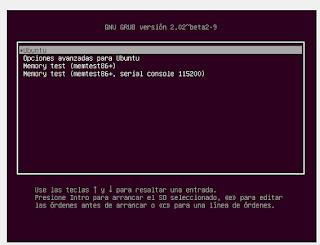

ALTERNATIVA A DEEP FREEZE PARA CONGELAR/RESTAURAR CAMBIOS EN LINUX

Ofris es una herramienta que te permite restaurar el sistema muy fácilmente, congelando los cambios que realizas en tu sistema. Tanto la modificación de los archivos como las configuraciones desaparecerán al reiniciar el equipo. Una vez aplicada la función de “congelar” a partir de ahí podéis hacer cambios en tu máquina, probar software potencialmente peligroso y realizar las maniobras que quieras, ya que al reiniciar el sistema todo volverá a estar como estaba antes de “congelarlo”.

No se pueden guardar datos teniendo activa la aplicación.

Referencias